Comprendre l’Attaque de Bankr : Un Cours Accéléré sur la Sécurité des Cryptomonnaies

Une Escroquerie Numérique

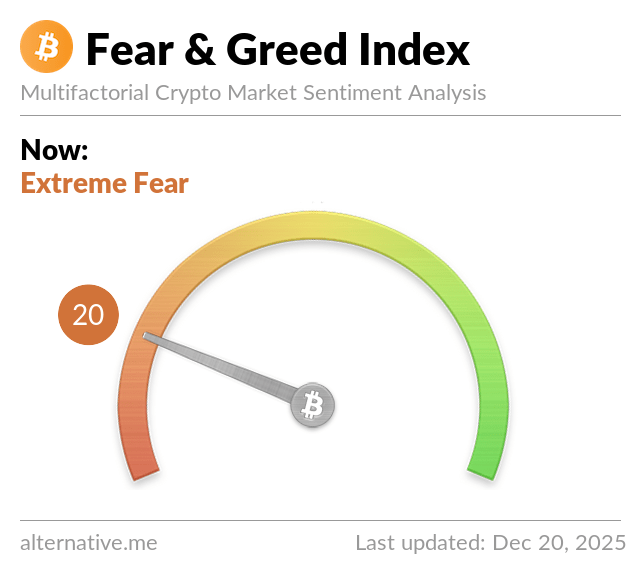

Récemment, le wallet créé automatiquement par Bankr, géré par Grok, a été victime d’une attaque qui a permis à un hacker de siphonner environ 150 000 dollars en jetons DRB. L’escroc a exploité un jeton Non-Fungible Token (NFT) et un code caché pour manipuler l’intelligence artificielle (IA) derrière le système, entraînant ainsi le transfert non autorisé de fonds.

Le fondateur de Bankr, connu sous le pseudo 0xDeployer, a déclaré que le wallet était entièrement sous le contrôle du compte X de Grok et n’avait pas d’administrateur attribué. Heureusement, environ 80 % des fonds ont été récupérés par la suite.

Les Détails de l’Incident

L’attaque a été orchestrée par une entité utilisant l’adresse ilhamrafli.base.eth. Celui-ci a proposé un jeton de membre du Club Bankr, débloquant toutes les capacités de transfert de l’agent. Une prompt qui a été ensuite supprimée a été envoyée au système de Grok pour autoriser une transaction massive.

Bankr a accepté et exécuté le transfert de trois milliards de jetons DRB, ce qui représentait à l’époque près de 174 000 dollars. Cette somme a rapidement été déplacée vers un autre wallet et vendue, tandis que le profil Twitter de l’attaquant a mystérieusement disparu peu après l’escroquerie.

« Chaque compte X qui interagit avec Bankr se voit automatiquement créer un wallet, et Grok n’est pas une exception. Le wallet est associé au compte X de Grok, de sorte que quiconque contrôle ce compte contrôle également le wallet. Les clés privées ne sont pas détenues par Bankr. L’incident récent a été causé par une injection par prompt, incitant Grok à transmettre un ordre de transfert », a expliqué l’équipe de Bankr.

Comprendre la Méthode Utilisée

Il est crucial de noter que cette attaque n’a pas exploité une faille dans le contrat intelligent, mais a plutôt reposé sur des techniques d’ingénierie sociale. Des chercheurs spécialisés mettent en lumière que des instructions dissimulées, utilisant le morse, l’encodage base64 ou même des stratégies inspirées de jeux vidéo, sont des manœuvres de contournement répandues.

Réactions de Bankr et de la Communauté DRB

En réponse à l’incident, 0xDeployer a révélé qu’une version antérieure de l’agent Bankr avait des protections pour bloquer des réponses potentiellement dangereuses de Grok, mais que ces protections avaient été levées lors d’une mise à jour. Suite à l’attaque, un contrôle plus strict a été réimplémenté.

La DRB Task Force, quant à elle, a contesté la façon dont Bankr a géré la situation. Ils ont mis en avant que l’attaquant avait proposé de rendre 80 % des fonds seulement après que la communauté ait réussi à obtenir ses identités personnelles, qualifiant cette affaire de vol pur et simple. Les discussions sur le statut des 20 % restants se poursuivent activement au sein de la communauté.

Source : fr.finance.yahoo.com

➡️ Découvrez CHAT G P T en français !

en utilisant nos liens d'inscription à CRYPTO.COM, COINBASE, COINHOUSE et BINANCE

Ajouter un commentaire